Google bietet eine breite Palette an Softwarelösungen und -diensten sowohl für normale Benutzer als auch für Unternehmen. Das Unternehmen verfügt über eigene Testteams, um potenzielle Fehler und Schwachstellen zu finden. Es gibt jedoch auch Prämienprogramme, die externe Forscher zur Teilnahme am Prozess ermutigen. Jetzt strukturiert das Unternehmen sein Zahlungssystem um, um Schwachstellen in Chrome zu finden.

Vor Kurzem hat Google das Google Play Security Reward Program (GPSRP) eingestellt. Die Entscheidung wurde aufgrund der Reife der Plattform und der Wirksamkeit der Malware-Erkennungstools des Unternehmens getroffen. Es gibt jedoch andere Segmente, die weiterhin die Unterstützung externer Forscher benötigen, wie etwa KI-basierte Plattformen und Chrome, der Protagonist dieses Artikels. Für Letzteres hat Google das Chrome Vulnerability Reward Program (VRP) eingerichtet.

Google führt neues Zahlungssystem für Chrome-Sicherheitslückenforschung ein

Google führte Chromes VPR vor 14 Jahren ein und passte die Belohnungen von Zeit zu Zeit entsprechend den Anforderungen der Plattform an. Jetzt nimmt das Unternehmen eine neue Umstrukturierung vor, die darauf abzielt, „hochwertige Berichte und gründlichere Untersuchungen von Chrome-Schwachstellen zu fördern und sie in ihrer vollen Auswirkung und Ausnutzbarkeit zu untersuchen“. Die Änderungen beinhalten bis zu doppelt so hohe Belohnungen für einige Schwachstellen, wie etwa solche im Zusammenhang mit MiraclePtr.

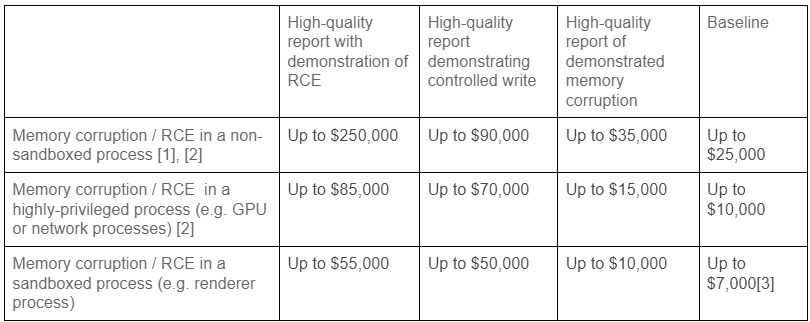

Die neue VPR-Struktur von Chrome unterteilt die Schwachstellen in zwei Hauptsegmente. Es gibt jetzt „Schwachstellen durch Speicherbeschädigung“ und „andere Schwachstellen“. Die Ergebnisse zu Speicherbeschädigungen sind in vier Kategorien unterteilt: Hochwertiger Bericht mit Demonstration von RCE (beinhaltet Remotecodeausführung), hochwertiger Bericht mit Demonstration von kontrolliertem Schreiben (beinhaltet Speicherschreiben durch den Angreifer), hochwertiger Bericht zu Speicherbeschädigungen und Baseline (Demo von auslösbarer Speicherbeschädigung in Chrome).

In jeder Kategorie gibt es bestimmte Parameter, die die Bezahlung für die Ergebnisse bestimmen. Stellen Sie beispielsweise fest, ob die Prozesse in einer Sandbox (isoliert oder in kontrollierten Umgebungen) ausgeführt werden, nicht in einer Sandbox ausgeführt werden oder hochprivilegiert sind. Die folgende Tabelle veranschaulicht das neue Auszahlungsschema für Speicherbeschädigungsschwachstellen.

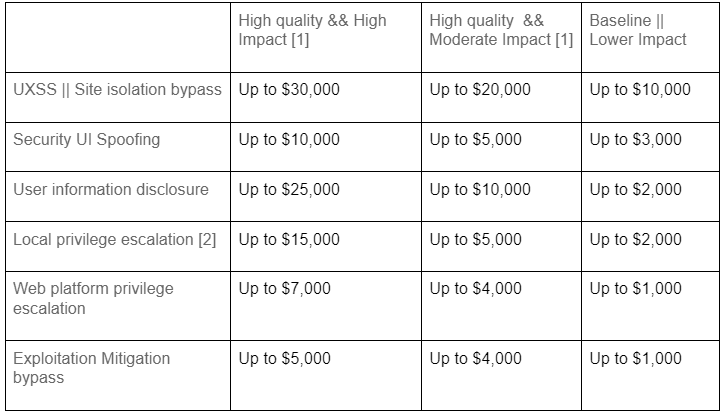

Wie der Segmentname schon andeutet, werden in „andere Schwachstellen“ diejenigen Schwachstellen aufgeführt, die nicht mit Speicherbeschädigungen zusammenhängen. Das Unternehmen setzt dabei auf einen „deterministischeren“ Ansatz. Es gibt jetzt drei Kategorien, die auf der Qualität des Berichts und den Auswirkungen der Schwachstelle auf die Benutzer basieren. Es gibt „Geringere Auswirkungen“, „Mäßige Auswirkungen“ und „Hohe Auswirkungen“. Das neue Zahlungsschema für diesen Abschnitt lautet wie folgt:

Zahlungen für MiraclePtr-Schwachstellen steigen deutlich

Schließlich wurde eine Änderung am Belohnungssystem für Schwachstellen vorgenommen, die auf MiraclePtr basieren. In Chrome gibt es Use-After-Free (UAF)-Schwachstellen, die im Wesentlichen zu einer übermäßigen oder falschen Nutzung des dynamischen Speichers führen. Sie haben wahrscheinlich gehört, wie „gierig“ Chrome mit dem Speicher umgeht, und dies ist einer der Gründe. In den letzten Jahren hat Google die damit verbundenen Probleme weitgehend gemildert. MiraclePtr ist eine der Maßnahmen, die der Gigant aus Mountain View ergriffen hat. Das MiraclePtr-Projekt verhindert im Wesentlichen, dass UAFs zu Sicherheitsrisiken oder Speicherlecks führen.

Bisher betrug die maximale Belohnung für das Auffinden von MiraclePtr-Schwachstellen 100.115 US-Dollar. Jetzt erhöht das Unternehmen diesen Betrag auf 250.128 US-Dollar. Außerdem bezeichnet das Unternehmen Schwachstellen in Nicht-Renderer-Prozessen nicht mehr als „Sicherheitslücken“. Im Grunde gilt: Je schwieriger die Lösung, desto höher die Belohnung.